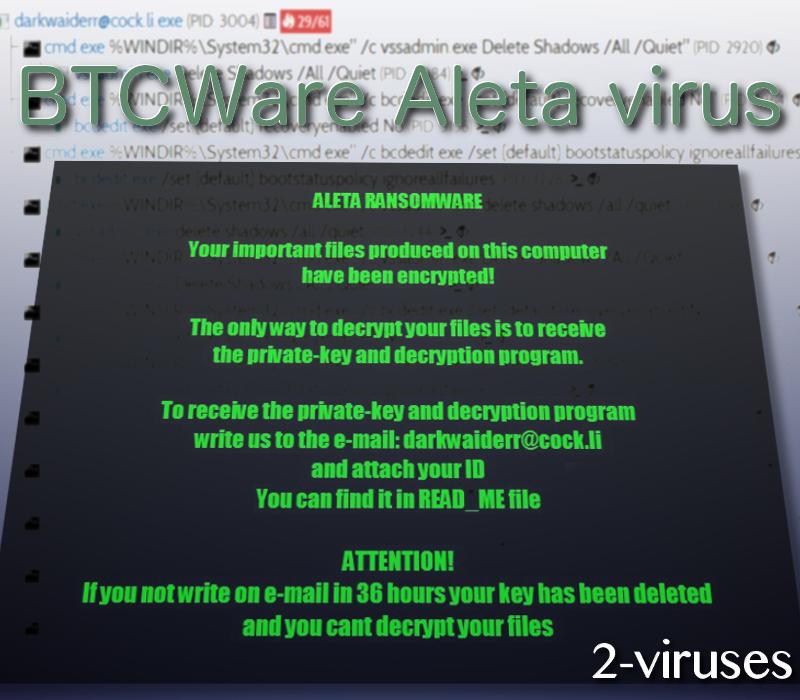

Le virus ransomware BTCWare Aleta (aussi appelé uniquement Aleta) affiche un verrouillage d’écran qui est presque identique à cellui qui est déclenché par Master infection (qui est basé sur BTCWare). Il désactive la fonction de réparation de démarrage, a l’intention de cacher des défaillances au cours des processus de redémarrage et cache la plupart de ses fichiers dans un dossier qui appartient à Adobe Acrobat. Sa charge utile est plutôt inappropriée: [email protected] et il modifie également l’image d’arrière-plan du bureau pour la même image qui peut fonctionner comme le verrouillage d’écran. Le ransomware attribue également sa charge utile pour l’auto-exécution par l’insertion d’entrées dans le Registre Windows et le suivi des changements qui suivent.

Rapport à propos de ce crypto-virus

Malheureusement, certaines personnes ont déjà indiqué avoir leurs fichiers corrompus et avec l’extension . [Email] .aleta en annexe. Les victimes qui ont déjà rencontrés cette variante ont expliqué que cet échantillon est significativement gourmand car il exige de telles sommes comme 5271,02 $ qui sont à l’origine indiquées comme 2 BTC. Ceci est une énorme quantité qui ne devrait pas être payée aux pirates.

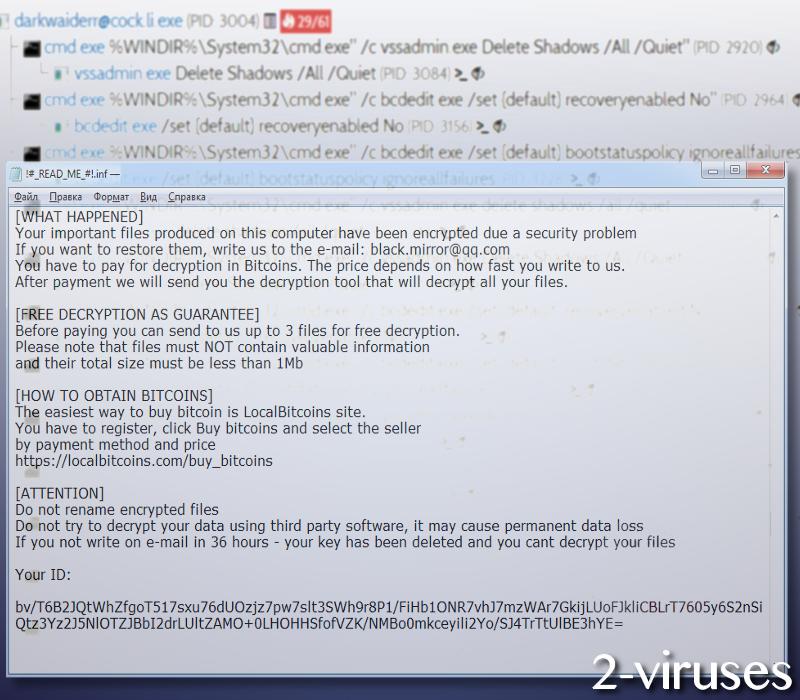

!#_READ_ME#!.inf est le fichier qui est placé sur le bureau des victimes et explique les principaux facteurs de cette infection. La première section fournit des informations sur ce qui est arrivé et encourage les gens à contacter l’adresse e-mail [email protected] pour avoir une chance de décrypter leurs données numériques. Les exécutables qui sont sélectionnés pour le codage de fichier seront corrompus avec l’algorithme AES pour le chiffrement. Les victimes se voient offrir un service sans décryptage pour 3 de leurs exécutables mais deux conditions, au sujet de laquelle du matériel crypté pourraient être restaurés.

Les trois exécutables ne doivent pas contenir des informations importantes et leur taille est limitée à être inférieure à 1 Mo. Comme il n’y a aucune information sur le montant de la rançon, il est prouvé que ce montant sera ajusté individuellement, en fonction des numéros d’identification des victimes distinctes (qui sont inclus à la fin de la demande de rançon). Cette longue combinaison de symboles, des chiffres et des lettres aide les pirates à garder une trace de leurs victimes et de décider lequel communique avec eux par courriel.

Si les victimes décident de ne pas communiquer avec des escrocs, ils sont menacés de perdre une chance de fichier de récupération. Après 36 heures de silence de leurs victimes, les auteurs du virus BTCWare Aleta ont proclamé supprimer la clé privée pour le déchiffrement qu’ils stockent dans des serveurs privés. Ils compliquent les options possibles dans un fichier de récupération par la conception d’une charge utile qui est programmé pour se débarrasser automatiquement des copies de cliché instantané des volumes.

Il a été établi que le protocole de bureau à distance (RDP) est piraté dans le but de fournir la charge utile malveillante de ce virus de cryptage. Cette fonction est souvent exploitée par des utilisateurs pour recevoir un soutien technique. Cependant, dans certains cas, ces protocoles sont très souvent protégés par des mots de passe faibles et faciles à trouver qui ouvrent une fenêtre pour les pirates afin d’accéder à distance. De plus, il est conseillé de le mettre derrière un pare-feu avec VPN.

Si cet échantillon nouvellement découvert se révèle utiliser les mêmes techniques que les variantes précédentes de BTCWare, il n’y a presque aucun espoir que les fichiers seront déchiffrables. Comme les copies de volumes instantanés sont supprimées, cette option n’est pas aussi disponible. Par conséquent, votre fichier de récupération est possible uniquement si vous avez téléchargé vos données numériques dans des entrepôts de sauvegarde ou d’autres endroits (comme les lecteurs flash USB). Dans ce cas, la restauration de fichiers devient très facile et votre seul souci est de se débarrasser de ce virus de cryptage.

Nous avons fourni des instructions qui doivent vous montrer comment un ransomware doit être éliminé d’un système d’exploitation. Si l’échantillon est toujours présent, vous ne devriez pas tenter de récupérer des fichiers. Si les lignes directrices manuelles semblent trop compliquées pour vous, nous vous donnons une chance de nettoyer votre système avec des combattants de malwares comme Spyhunter ou Plumbytes. Ils protégeront les mécanismes contre les logiciels malveillants et vont tenter d’empêcher le chiffrement des fichiers sur votre disque dur.

Comment supprimer Virus BTCWare Aleta en utilisant System Restore(Restauration du système)?

1. Redémarrer votre ordinateur en Mode sans échec avec Invite de commande

Pour Windows 7 / Vista/ XP

- Démarrer → Eteindre → Redémarrer → OK.

- Appuyer sur la touche F8 de façon répétée jusqu’à ce que la fenêtre Options de démarrage avancé apparaisse.

- Choisir Mode sans échec avec Invite de commande.

Pour Windows 8 / 10

- Appuyer sur Alimentation sur l’écran de démarrage de Windows. Puis appuyer et maintenir la touche Majuscule et cliquer sur Redémarrer.

- Choisir Dépanner → Options avancées → Paramètres de démarrage et cliquer sur Redémarrer.

- Lorsque cela charge, sélectionnez Activer Mode sans échec avec Invite de commande dans la liste des Paramètres de démarrage.

Restaurer les fichiers du système et les paramètres.

- Lorsque le mode Invite de commande charge, entrer la restauration de cd et appuyer sur Entrée.

- Puis entrer rstrui.exe et appuyez à nouveau sur Entrée.

- Cliquez sur “Suivant” dans la fenêtre qui est apparue.

- Sélectionner un des Point de restauration qui sont disponibles avant que virus BTCWare Aleta ait infiltré votre système puis cliquer sur “Suivant”.

- Pour démarrer la Restauration du système, cliquer sur “Oui”.

2. Compléter la suppression de Virus BTCWare Aleta

Après la restauration du système, il est recommandé d’analyser votre ordinateur avec un programme anti logiciels malveillants, comme Spyhunter et de supprimer tous les fichiers malveillants en lien avec virus BTCWare Aleta.

3. Restaurer les fichiers affectés par Virus BTCWare Aleta en utilisant les copies Shadow Volume

Si vous n’utilisez pas l’option Restauration du système sur votre système d’exploitation, il y a une chance pour utiliser des copies de snapshots de fenêtres. Ils stockent les copies de vos fichiers qui pointent le temps lorsque le snapshot de restauration du système a été créé. Habituellement, virus BTCWare Aleta essaie de supprimer toutes les copies Shadow Volume, donc ces méthodes peuvent ne pas fonctionner sur tous les ordinateurs. Cependant, cela pourrait échouer.

Les copies Shadow Volume sont uniquement valables avec Windows XP Service Pack 2, Windows Vista, Windows 7, et Windows 8. Il y a deux moyens de retrouver vos fichiers via la copie Shadow Volume. Vous pouvez le faire en utilisant les précédentes versions de Windows ou via Shadow Explorer.

a) Précédentes versions Windows d’origineClic droit sur un fichier crypté et sélectionner Propriétés>onglet Versions précédentes. Maintenant, vous verrez toutes les copies disponibles dans ce fichier en particulier et le moment où il a été stocké dans la copie Shadow Volume. Choisir la version du fichier que vous voulez retrouver et cliquer sur Copie si vous voulez le sauvegarder dans un répertoire de votre choix, ou Restaurer si vous voulez remplacer, le fichier crypté existant. Si vous voulez voir le contenu du premier fichier, cliquer sur Ouvrir.

b) Shadow Explorer

C’est un programme qui peut être trouvé en ligne gratuitement. Vous pouvez télécharger soit une version complète soit portable de Shadow Explorer. Ouvrez le programme. Dans le coin supérieur gauche, sélectionnez le lecteur où le fichier que vous cherchez est un stocké. Vous verrez tous les dossiers sur ce lecteur. Pour récupérer un dossier entier, clic-droit dessus et sélectionnez "Exporter". Ensuite, choisissez où vous voulez qu'il soit stocké.

Remarque: Dans de nombreux cas, il est impossible de restaurer les bases de données affectées par les nouveaux logiciels escrocs. Par conséquent, nous recommandons une sauvegarde sur le Cloud en précaution. Nous recommandons de retirer Carbonite, BackBlaze, CrashPlan ou Mozy Home.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Virus Btcware Aleta et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Virus Btcware Aleta et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,