Il a été noté qu’un nouveau type de ransomware surnommé « Scarab Ransomware » est distribué en grand nombre en ce moment. La distribution de ce ransomware est effectué par une campagne de spam et le botnet Necurs est utilisé pour faire cela. Même si le nombre exact est encore inconnu, il est clair que la façon dont plus de 10 millions e-mails malveillants ont été envoyés à cette date déjà et le nombre va continuer d’augmenter. Les cyber-criminels derrière ce virus ont réussi à envoyer plus de 3 millions d’emails dans un laps de temps de seulement 4 heures, c’est vraiment impressionnant. Selon la façon dont ce virus est distribué, il rappelle le genre de de l’infection Jaff ransomware

e virus Scarab – découvert en Juin, actif en Novembre

Si vous pensez que ce ransomware Scarab est quelque chose de nouveau, vous avez tort – il a été découvert en Juin, par le chercheur de la sécurité informatique Michael Gillespie. Donc pourquoi nous le signalons seulement maintenant, quelques mois plus tard? La plupart du temps en raison du fait qu’il n’a pas été vraiment actif à cette date. Maintenant, il est un peu modifié et la version finale est encore plus dangereuse.

Parlant de la distribution – la charge utile de ce virus se présente comme une pièce jointe à l’e-mail avec un sujet « Scanned de * nom de la société au hasard * ». Plusieurs images et un fichier .zip sont susceptibles d’être attachés. Ouvrir ce fichier .zip joint est tout ce qu’il faut à l’utilisateur d’être infecté. Après cela, cela lancera automatiquement une charge utile sur un ordinateur et les fichiers malveillants sont téléchargés par la suite.

Une fois que le virus de Scarab est à l’intérieur, le processus de chiffrement commence automatiquement – une unique extension [[email protected]] .scarab est ajoutée à la fin de chaque dossier personnel stocké sur un ordinateur, ce qui les rend sans valeur.. On ne sait pas quel genre de cryptographie est employée par Scarab, mais de toute façon il n’y a pas d’outil pour déchiffrer ces fichiers en ce moment.

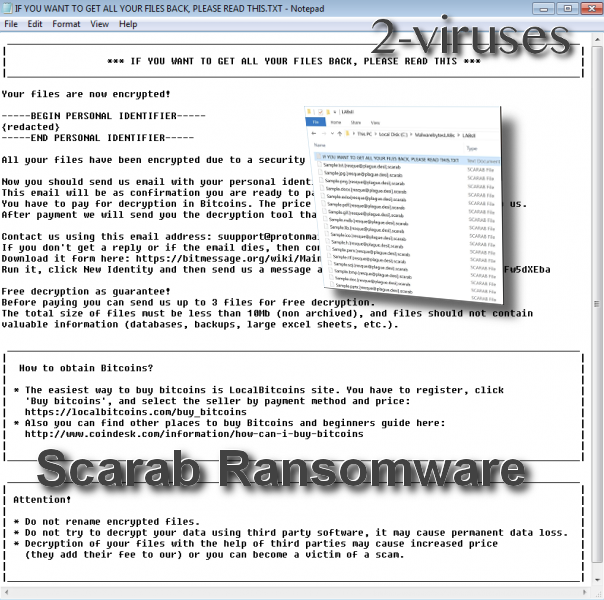

Comme d’habitude, après le cryptage, le ransomware Scarab crée une note de rançon appelée “IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS.TXT” et la place dans tous les dossiers avec les fichiers cryptés et sur le bureau aussi. Le texte original de la demande de rançon est :

*** IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS ***

Your files are now encrypted!

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Contact us using this email address: [email protected]

Free decryption as guarantee!

Before paying you can send us up to 3 files for free decryption.

The total size of files must be less than 10Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

| How to obtain Bitcoins?

| * The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

| ‘Buy bitcoins’, and select the seller by payment method and price:

| hxxps://localbitcoins.com/buy_bitcoins

| * Also you can find other places to buy Bitcoins and beginners guide here:

| hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins

| Attention!

| * Do not rename encrypted files.

| * Do not try to decrypt your data using third party software, it may cause permanent data loss.

| * Decryption of your files with the help of third parties may cause increased price

| (they add their fee to our) or you can become a victim of a scam.

Une technique jamais vue est utilisée par ce ransomware – ils ne révèlent pas la rançon et au lieu de cela informe les utilisateurs que le montant de la rançon dépend directement de la façon dont l’utilisateur communiquera rapidement ou non avec les cybercriminels par email à [email protected].

Nous vous suggérons de ne pas le faire, parce que vous pouvez simplement vous faire arnaquer. Nous avons enregistré plusieurs occasions où les utilisateurs sont ignorés après avoir payé la rançon.

Habituellement, la meilleure façon de traiter un ransomware est de mettre simplement votre ordinateur à une date antérieure. Cependant, dans ce cas, il est impossible, car Scarab exécute une commande pour désactiver la fonction de récupération du système de Windows. Cela signifie que le seul moyen de récupérer vos fichiers est de les restaurer à partir d’une sauvegarde stockée sur un disque dur externe ou d’un nuage, après la restauration du système par nos instructions. Toutefois, si vous ne disposez pas d’un tel fichier, cette action ne sera pas possible.

Même si après la ransomware Scarab de cryptage doit se désinstaller automatiquement, il y a des chances que certains fichiers malveillants associés à cette infection seront encore laissés sur votre ordinateur. , Ils doivent évidemment être enlevés et la meilleure façon de le faire est de télécharger l’application anti-malware fiables, tels que Spyhunter et analyser votre ordinateur avec . N’importe lequel de ces outils va éliminer automatiquement toutes les applications malveillantes de votre ordinateur et va protéger également le système contre les virus similaires à l’avenir.

veuillez noter qu’aucun outil anti-malware sera en mesure de décrypter les fichiers verrouillés par le ransomware Scarab – il est utilisé uniquement pour supprimer les fichiers malveillants d’un système.

Comment supprimer Le Ransomware Scarab en utilisant System Restore(Restauration du système)?

1. Redémarrer votre ordinateur en Mode sans échec avec Invite de commande

Pour Windows 7 / Vista/ XP

- Démarrer → Eteindre → Redémarrer → OK.

- Appuyer sur la touche F8 de façon répétée jusqu’à ce que la fenêtre Options de démarrage avancé apparaisse.

- Choisir Mode sans échec avec Invite de commande.

Pour Windows 8 / 10

- Appuyer sur Alimentation sur l’écran de démarrage de Windows. Puis appuyer et maintenir la touche Majuscule et cliquer sur Redémarrer.

- Choisir Dépanner → Options avancées → Paramètres de démarrage et cliquer sur Redémarrer.

- Lorsque cela charge, sélectionnez Activer Mode sans échec avec Invite de commande dans la liste des Paramètres de démarrage.

Restaurer les fichiers du système et les paramètres.

- Lorsque le mode Invite de commande charge, entrer la restauration de cd et appuyer sur Entrée.

- Puis entrer rstrui.exe et appuyez à nouveau sur Entrée.

- Cliquez sur “Suivant” dans la fenêtre qui est apparue.

- Sélectionner un des Point de restauration qui sont disponibles avant que Ransomware Scarab ait infiltré votre système puis cliquer sur “Suivant”.

- Pour démarrer la Restauration du système, cliquer sur “Oui”.

2. Compléter la suppression de Le Ransomware Scarab

Après la restauration du système, il est recommandé d’analyser votre ordinateur avec un programme anti logiciels malveillants, comme Spyhunter et de supprimer tous les fichiers malveillants en lien avec Ransomware Scarab .

3. Restaurer les fichiers affectés par Le Ransomware Scarab en utilisant les copies Shadow Volume

Si vous n’utilisez pas l’option Restauration du système sur votre système d’exploitation, il y a une chance pour utiliser des copies de snapshots de fenêtres. Ils stockent les copies de vos fichiers qui pointent le temps lorsque le snapshot de restauration du système a été créé. Habituellement, Ransomware Scarab essaie de supprimer toutes les copies Shadow Volume, donc ces méthodes peuvent ne pas fonctionner sur tous les ordinateurs. Cependant, cela pourrait échouer.

Les copies Shadow Volume sont uniquement valables avec Windows XP Service Pack 2, Windows Vista, Windows 7, et Windows 8. Il y a deux moyens de retrouver vos fichiers via la copie Shadow Volume. Vous pouvez le faire en utilisant les précédentes versions de Windows ou via Shadow Explorer.

a) Précédentes versions Windows d’origineClic droit sur un fichier crypté et sélectionner Propriétés>onglet Versions précédentes. Maintenant, vous verrez toutes les copies disponibles dans ce fichier en particulier et le moment où il a été stocké dans la copie Shadow Volume. Choisir la version du fichier que vous voulez retrouver et cliquer sur Copie si vous voulez le sauvegarder dans un répertoire de votre choix, ou Restaurer si vous voulez remplacer, le fichier crypté existant. Si vous voulez voir le contenu du premier fichier, cliquer sur Ouvrir.

b) Shadow Explorer

C’est un programme qui peut être trouvé en ligne gratuitement. Vous pouvez télécharger soit une version complète soit portable de Shadow Explorer. Ouvrez le programme. Dans le coin supérieur gauche, sélectionnez le lecteur où le fichier que vous cherchez est un stocké. Vous verrez tous les dossiers sur ce lecteur. Pour récupérer un dossier entier, clic-droit dessus et sélectionnez "Exporter". Ensuite, choisissez où vous voulez qu'il soit stocké.

Remarque: Dans de nombreux cas, il est impossible de restaurer les bases de données affectées par les nouveaux logiciels escrocs. Par conséquent, nous recommandons une sauvegarde sur le Cloud en précaution. Nous recommandons de retirer Carbonite, BackBlaze, CrashPlan ou Mozy Home.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Le Ransomware Scarab et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Le Ransomware Scarab et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,