Le virus ransomware Spora (1) a été l’une des infections nouvelles qui ont modifié les tracas commun de transmission de fichiers .zip qui possédaient un fichier HTA, en réussissant à lancer un exécutable de JavaScript VBScript. Selon les rapports de Juin, Spora a adopté une stratégie plus évasive, assez habile pour ne pas être détecté par les outils anti-virus et autres protecteurs contre les logiciels malveillants (2). Une tactique récente espère amener les gens à télécharger le même fichier HTA, mais plus trompeur que d’habitude. Au début de cette nouvelle exploration, les gens des pays russophones ont été les principales cibles.

Quelques mois après avoir pris ses premiers pas, certains chercheurs en sécurité ont indiqué que la crypto-infection Spora pouvait devenir l’un des échantillons d’encodage-malware les plus effrayants et sophistiqués (3). Dans la campagne plus à jour-de la distribution, ce ransomware visait à convaincre les gens que l’extraction des fichiers .zip était une bonne idée. Comme la plupart des systèmes d’exploitation refusent d’être configuré pour afficher l’extension de la demande, les utilisateurs ne sont pas introduits avec le contenu réel qui va être compressé.

Après la première fois où ce virus a trébuché sur notre radar, une haute compétence était évidente quand il s’est agit de la façon dont ransomware a procédé. Il a été conçu en C et avec un exécutable UPX; le virus informatique Spora est arrivé par mail comme pièce jointe, rédigée en langue russe (4).. Cela prouve encore une fois que les pays de langue russe ont été la cible principale de cette infection. Une autre caractéristique très inhabituelle était que le malware avait sa manière d’écarter les obstacles qui se posent lorsqu’un ransomware doit travailler en mode déconnecté (5).

Plus de détails utiles sur le virus Spora et son caractère unique

Le ransomware Spora est certainement l’un de ces infections qui viennent avec une déflagration, montrant aux chercheurs en sécurité qu’ils devront répondre efficacement afin de trouver un remède. Cette infection se propage dans les lettres électroniques, jointes après avoir été lancé avec des exécutables qui vont commencer les processus de Spora.

Étonnamment, le ransomware ne cible pas de fichiers, mais des bâtons avec les types les plus populaires qui sont présents dans chaque ordinateur. En effet, pourquoi prendre la peine de cibler des centaines de types de fichiers quand les plus populaires sont les plus présents dans les dispositifs?

Le virus Spora tentera de modifier les documents Word, des fichiers PDF, des photos, les fichiers ZIP et RAR et etc. Le fichier .KEY implémente le processus de cryptage extrêmement complexe. On ne va pas aller dans les détails. Néanmoins, il convient de mentionner qu’une combinaison d’algorithmes RSA et AES pour le chiffrement sont exploités dans ce processus pour faire en sorte que les chercheurs en sécurité aient très peu de chances dans la création d’un décrypteur gratuit. Le virus Spora détruit également toutes les copies de volume pour diminuer encore plus la possibilité de fichiers récupération.

On a découvert que le ransomware fonctionne avec trois exécutables. Dans un premier temps, après avoir été lancé, il place le fichier close.js dans, probablement, le dossier Temp. Après cela, ce fichier est rejoint par un exécutable supplémentaire, responsable d’un processus de cryptage réussi. Il ne dispose pas d’un titre spécifique et peut être créé différemment pour chaque victime. Le troisième fichier qui peut être attribué au virus Spora est un fichier exécutable de type .docx qui déclenche un message, qui suggère que « Word ne peut pas ouvrir le fichier car le format de fichier ne correspond pas à l’extension du fichier. ».

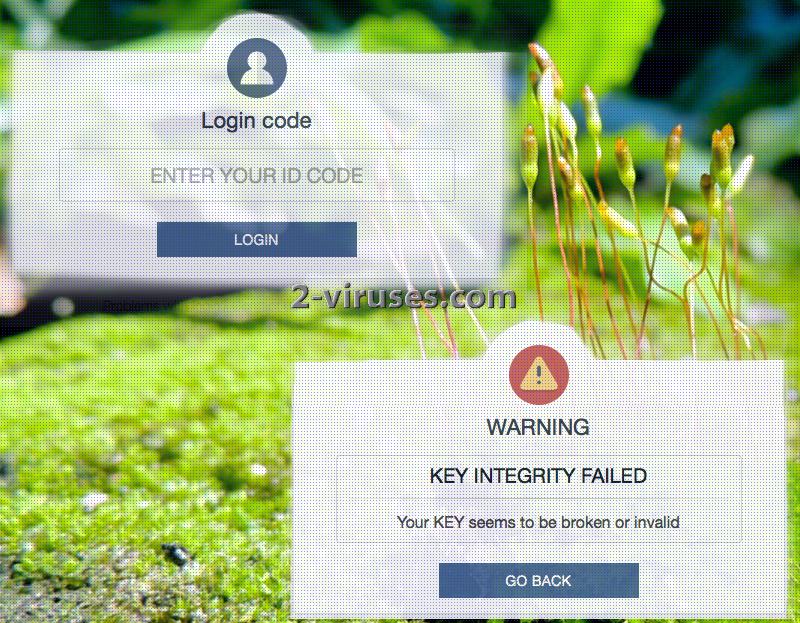

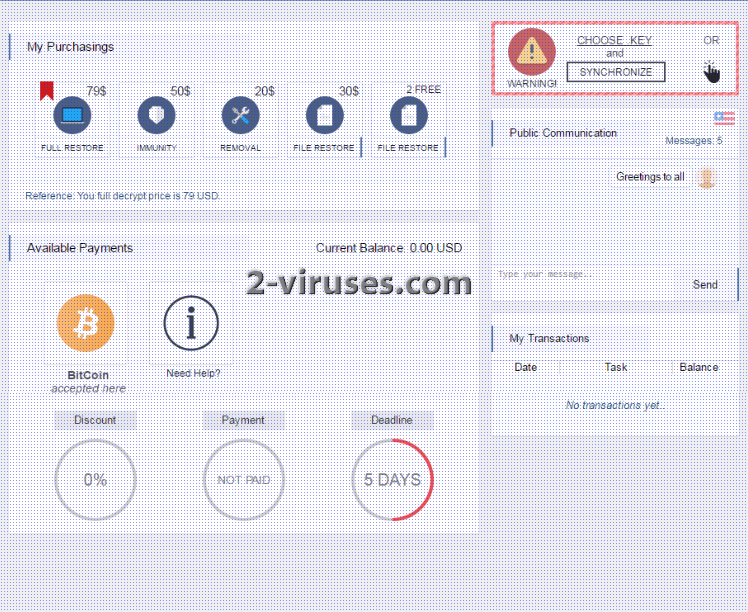

Nous avons déjà mentionné que le site de paiement / decryption du virus Spora est un peu différent. Les victimes infectées doivent entrer leur numéro d’identification afin d’accéder à la version complète du site. Cela signifie que si vous n’avez pas été compromis avec Spora, vous ne serez pas invité à son site. Cependant, taper la combinaison ID ne sera pas suffisant: vous devrez également ajouter le fichier .KEY dans le site.

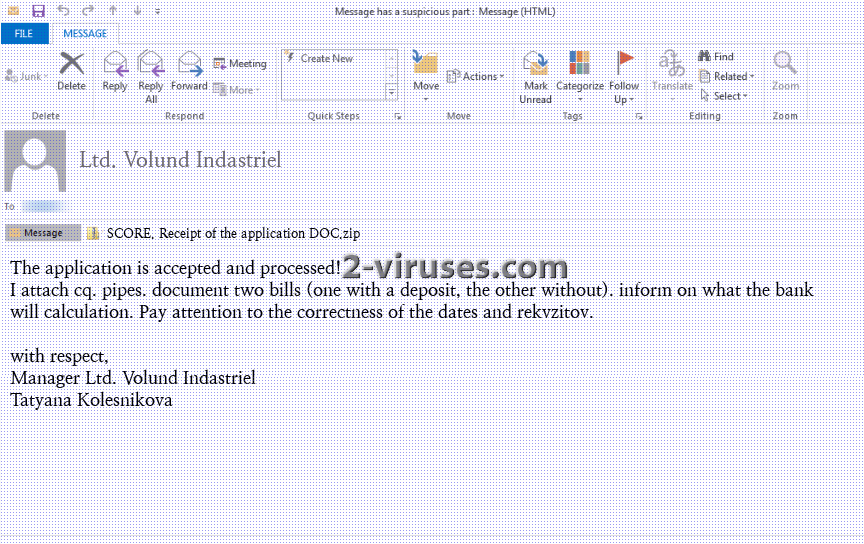

Alors seulement, le site sera en mesure de générer des prix pour le décryptage, en fonction du nombre de fichiers qui ont été codés. En plus d’offrir le décryptage de fichiers et la restauration complète du système, les pirates compriment certainement tout de cette opportunité. Les gens peuvent acheter l’immunité d’autres infections ransomware qui vont être créés par ces programmeurs ignobles. Cela indique qu’ils ont l’intention de générer des virus ransomware supplémentaires à l’avenir. Dans la photo suivante, vous pouvez voir un exemple d’une lettre malicieuse (en anglais).

Avec une telle stratégie compliquée pour le chiffrement: est-il possible de combattre le virus Spora?

A la connaissance de la façon que le virus Spora peut choisir de chiffrer les fichiers de ses victimes, il est assez difficile de dire si un outil de récupération gratuit de fichiers va être sorti très bientôt. Des échantillons complexes comme celui-ci peuvent nécessiter une analyse plus approfondie si un décrypteur est là pour être libéré. Nous vous conseillons de rester calme et rationnel: ne soyez pas dupé en payant les pirates pour le décryptage. Cependant, vous devez restaurer 2 fichiers gratuitement: cela peut aider les chercheurs en sécurité à générer un outil gratuit.

Même si ce virus cible principalement les utilisateurs russophones pour le moment, nous pouvons le voir sauter rapidement dans d’autres cours d’eau lorsque le moment est venu. Si vous l’attrappez pour conseil, nous pouvons indiquer deux méthodes les plus utiles pour être à l’abri des ransomware: stocker vos fichiers de sauvegarde dans des entrepôts ou les conserver dans d’autres endroits sûrs. Si vous êtes infecté, vous ne serez pas à vous soucier de fichiers de récupération puisque vous serez en mesure de les récupérer d’une autre source.

Tactiques que le virus Spora peut exploiter pour atteindre les périphériques informatiques

Les créateurs de Spora envoient des mails de ransomware à des gens au hasard avec des pièces jointes infectieuses. Vous exécutez le fichier joint, qui permettra au virus de commencer son travail sale. Pour cette raison, vous devez toujours garder vos boîtes de réception sans spam. Néanmoins, il est parfois extrêmement difficile de tracer une ligne claire entre un message fiable et une escroquerie. Nous vous recommandons de ne jamais ouvrir des lettres provenant de sources inconnues. ouvrir les pièces jointes seulement après vous être assuré qu’il est sûr de le faire.

Comme le virus Spora supprime des copies de volume d’ombre et utilise d’autres astuces pour compliquer le décryptage de fichiers, nous avons peu à offrir dans ce domaine. Cependant, vous devez éliminer le ransomware le plus tôt possible. Spyhunter ou Malwarebytes peuvent vous aider pendant ce processus.

Mise à jour du 24 Janvier 2017. Comme nous l’avions prévu, il n’a pas fallu trop longtemps pour que cette infection ransomware cible les personnes de différents endroits que leur première sélection. Dans un premier temps, les gens de la Russie ont été les principaux destinataires des lettres de spam malveillants. Maintenant, les gens de divers pays ont le potentiel de devenir victimes du virus Spora. En plus de cela, Spora a été remarqué à transmettre par un serveur qui propage ces ransomware-géants comme Cerber et Locky. Cela ne peut pas finir bien : veuillez être extrêmement prudent car on ne sait pas encore quels pays vont être ajoutés à la liste des cibles.

Mise à jour du 6 Février 2017. Les experts en sécurité ont remarqué que le virus Spora a incorporé une nouvelle stratégie pour sa distribution. Maintenant, il se propage via Google Chrome, lorsque les utilisateurs sont invités à mettre à jour leur navigateur. La mise à jour EITest Chrome polices est la fenêtre qui va vraisemblablement être introduit, mais les utilisateurs ne devraient pas accepter de l’installer.

Mise à jour du 20 Mars 2017. Grâce à l’analyse par des chercheurs de sécurité, il est maintenant beaucoup plus facile de reconnaître l’infection Spora. En outre, il semble qu’un nouveau site Web a été incorporé par cette variante: Torifyme.com.

Comment supprimer Le virus Spora en utilisant System Restore(Restauration du système)?

1. Redémarrer votre ordinateur en Mode sans échec avec Invite de commande

Pour Windows 7 / Vista/ XP

- Démarrer → Eteindre → Redémarrer → OK.

- Appuyer sur la touche F8 de façon répétée jusqu’à ce que la fenêtre Options de démarrage avancé apparaisse.

- Choisir Mode sans échec avec Invite de commande.

Pour Windows 8 / 10

- Appuyer sur Alimentation sur l’écran de démarrage de Windows. Puis appuyer et maintenir la touche Majuscule et cliquer sur Redémarrer.

- Choisir Dépanner → Options avancées → Paramètres de démarrage et cliquer sur Redémarrer.

- Lorsque cela charge, sélectionnez Activer Mode sans échec avec Invite de commande dans la liste des Paramètres de démarrage.

Restaurer les fichiers du système et les paramètres.

- Lorsque le mode Invite de commande charge, entrer la restauration de cd et appuyer sur Entrée.

- Puis entrer rstrui.exe et appuyez à nouveau sur Entrée.

- Cliquez sur “Suivant” dans la fenêtre qui est apparue.

- Sélectionner un des Point de restauration qui sont disponibles avant que virus Spora ait infiltré votre système puis cliquer sur “Suivant”.

- Pour démarrer la Restauration du système, cliquer sur “Oui”.

2. Compléter la suppression de Spora ransomware

Après la restauration du système, il est recommandé d’analyser votre ordinateur avec un programme anti logiciels malveillants, comme Spyhunter et de supprimer tous les fichiers malveillants en lien avec Le virus Spora.

3. Restaurer les fichiers affectés par virus Spora en utilisant les copies Shadow Volume

Si vous n’utilisez pas l’option Restauration du système sur votre système d’exploitation, il y a une chance pour utiliser des copies de snapshots de fenêtres. Ils stockent les copies de vos fichiers qui pointent le temps lorsque le snapshot de restauration du système a été créé. Habituellement, Spora ransomware essaie de supprimer toutes les copies Shadow Volume, donc ces méthodes peuvent ne pas fonctionner sur tous les ordinateurs. Cependant, cela pourrait échouer.

Les copies Shadow Volume sont uniquement valables avec Windows XP Service Pack 2, Windows Vista, Windows 7, et Windows 8. Il y a deux moyens de retrouver vos fichiers via la copie Shadow Volume. Vous pouvez le faire en utilisant les précédentes versions de Windows ou via Shadow Explorer.

a) Précédentes versions Windows d’origineClic droit sur un fichier crypté et sélectionner Propriétés>onglet Versions précédentes. Maintenant, vous verrez toutes les copies disponibles dans ce fichier en particulier et le moment où il a été stocké dans la copie Shadow Volume. Choisir la version du fichier que vous voulez retrouver et cliquer sur Copie si vous voulez le sauvegarder dans un répertoire de votre choix, ou Restaurer si vous voulez remplacer, le fichier crypté existant. Si vous voulez voir le contenu du premier fichier, cliquer sur Ouvrir.

b) Shadow Explorer

C’est un programme qui peut être trouvé en ligne gratuitement. Vous pouvez télécharger soit une version complète soit portable de Shadow Explorer. Ouvrez le programme. Dans le coin supérieur gauche, sélectionnez le lecteur où le fichier que vous cherchez est un stocké. Vous verrez tous les dossiers sur ce lecteur. Pour récupérer un dossier entier, clic-droit dessus et sélectionnez "Exporter". Ensuite, choisissez où vous voulez qu'il soit stocké.

Remarque: Dans de nombreux cas, il est impossible de restaurer les bases de données affectées par les nouveaux logiciels escrocs. Par conséquent, nous recommandons une sauvegarde sur le Cloud en précaution. Nous recommandons de retirer Carbonite, BackBlaze, CrashPlan ou Mozy Home.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Le Virus Spora et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Le Virus Spora et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,