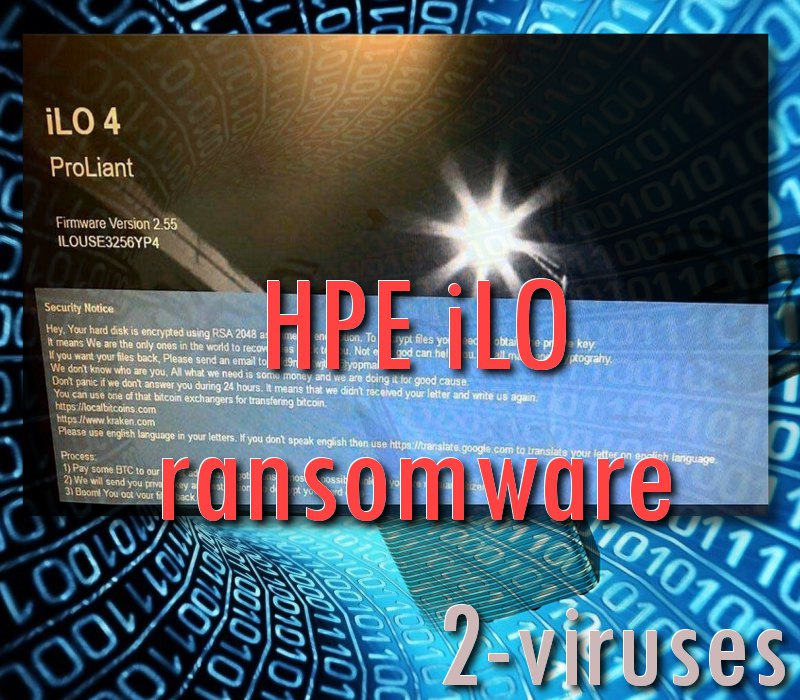

Le virus ransomware HPE iLO est une nouvelle cyber-menace, ciblant les serveurs HPE accessibles via Internet avec des interfaces de gestion. HPE iLo, c’est à dire HPE Integrated Lights-Out, est un processeur spécial, intégré aux serveurs HP. Il donne aux spécialistes la possibilité de gérer à distance des appareils. Le virus est donné pour crypter les disques durs. Un chercheur iranien de l’UBCERT, M. Shahpasandi, a posté la capture d’écran de la note de rançon, demandant aux victimes deux bitcoins. Actuellement, 2 bitcoins équivalent à 18 417,15 $. Il y a eu plusieurs rapports de victimes de [nom de référence = « HPE iLo crypto-malware » url = « https://www.itnews.com.au/news/hpe-servers-targetted-by-ransomware-criminals-489747 » ]

Le crypto-virus HPE iLO est donné pour crypter les disques durs

Dans la note de rançon, il est indiqué que les disques durs des victimes sont cryptés avec un cryptage asymétrique RSA 2048. Afin de récupérer les données codées, les victimes doivent contacter les pirates informatiques en envoyant un courriel à [email protected]. Étonnamment, les pirates informatiques prétendent qu’ils font cela pour une bonne cause, mais ce n’est qu’un truc trompeur pour faire payer les victimes. Puisque les escrocs déclarent que les utilisateurs non-anglophones devraient employer Google Translate pour la lettre d’email, on pourrait dire que les gens de divers pays sont visés par les créateurs de ce ransomware.

Les chercheurs ont également fourni un guide étape par étape sur la façon dont se produit l’attaque du rançongiciel HPE iLO. Tout d’abord, les escrocs prennent le contrôle de l’iLo. Ensuite, les pirates activent la bannière de sécurité de connexion dans le but d’afficher la note de rançon. Après cela, les escrocs exploitent le gestionnaire de média virtuel pour installer une ISO distante. Ensuite, ils redémarrent le serveur et le processus de chiffrement commence. Une fois le service redémarré, leurs propriétaires ne pourront plus y accéder.

Les créateurs du crypto-virus HPE iLO sont présumés être originaires de Russie. Cette possibilité découle du fait que les victimes russes peuvent réellement négocier la rançon dont elles ont besoin pour payer la clé de décryptage. Dans certains cas, les pirates informatiques russes tentent de protéger les autres Russes de leurs projets de rançongiciels. Si une charge utile d’un virus arrive sur un ordinateur dont la langue russe a la préférence, la charge utile s’auto-détruit généralement. Dans le cas du crypto-virus HPE iLO, les victimes russes n’ont que le privilège de payer moins cher pour la clé de déchiffrement.

Les chercheurs affirment que la connexion d’outils de contrôle à distance n’est jamais recommandée. Les utilisateurs d’iLo 4 sont encouragés à le mettre à jour vers la dernière version. Si vous ne faites pas attention à ces détails, vous pourriez être la prochaine victime du ransomware HPE iLO.

Comment les gens peuvent-ils éviter les logiciels malveillants cryptographiques HPE iLO?

Nous avons déjà donné quelques recommandations. Vérifiez toujours les comptes administratifs pour déterminer si les pirates ont réussi à accéder à votre outil de contrôle à distance. Pour les utilisateurs d’ordinateurs, les lignes directrices pour la prévention des ransomwares restent les mêmes. Tout d’abord, les gens devraient sauvegarder leurs données. Dans le cas où les versions d’origine sont cryptées, vous serez en mesure de récupérer vos fichiers de stockage.

À l’heure actuelle, il n’y a aucun moyen de décrypter les disques durs gratuitement. Cependant, ne perdez jamais espoir que les chercheurs en sécurité trouveront un moyen d’aider les victimes de ransomware. Jusque-là, nous encourageons fortement les victimes du crypto-virus HPE iLO à se débarrasser du malware dans leurs appareils. Par conséquent, nous recommandons d’exécuter une analyse avec un outil anti-malware : Reimage et .

Les infections ransomwares se propagent de plusieurs façon s: courriers indésirables, publicités trompeuses ou programmes malveillants. Dans le cas du ransomware HPE iLO , les pirates utilisent le VPN non sécurisé. Si vous souhaitez vous protéger contre cette menace, assurez-vous que votre service HPE iLO utilise un VPN sécurisé. Tenez compte de nos suggestions et n’oubliez pas que payer les créateurs de ransomware n’est jamais une bonne idée. Ils pourraient vous abandonner et laisser vos fichiers ou disques durs cryptés.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Hpe Ilo Ransomware et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Hpe Ilo Ransomware et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,