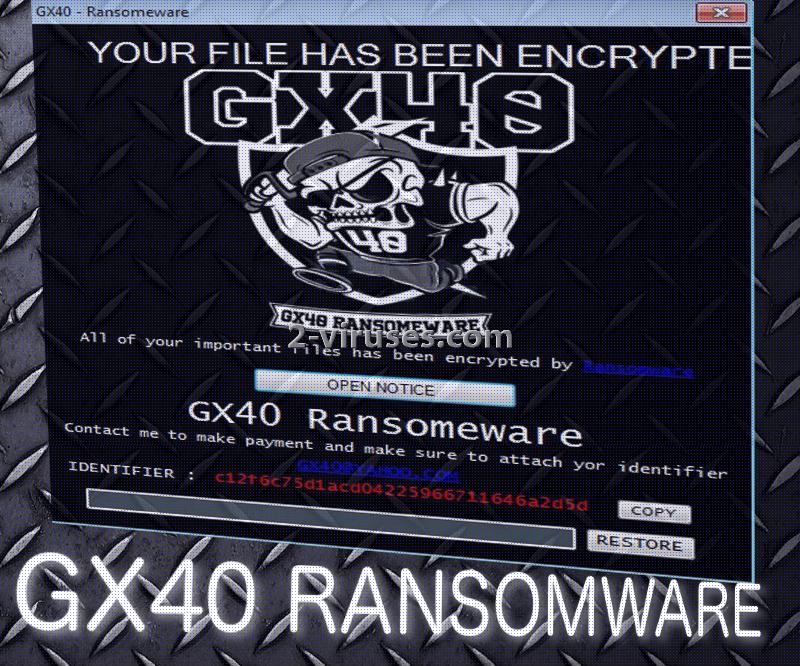

Le crypto-virus GX40 appartient au type de malware qui est le plus difficile à traiter et à effacer des machines infectées. Nettoyer les systèmes des infections est difficile en tant que tel, mais les menaces de ransomware ont mis en place un combat plus persistant que d’autres échantillons. Tout d’abord, ils cachent leur présence jusqu’à ce que le processus de cryptage soit entièrement terminée. Avant cela, les victimes n’ont généralement aucune idée de l’activité souterraine qui est lancée. Le ransomware GX40 est une variante qui exploite les chiffrements AES pour réaliser le processus de cryptage. Il semble que la clé publique pour le chiffrement et celle pour le décryptage seront générées de façon unique pour chaque victime. Pour les recevoir, la la variante de ransomware GX40 pourrait nécessiter que l’appareil infecté soit connecté à Internet. Tout en communiquant avec le serveur C & C des escrocs, un échange d’informations importantes se produit.

Plus de détails qui doivent être mentionnés à propos du ransomware GX40

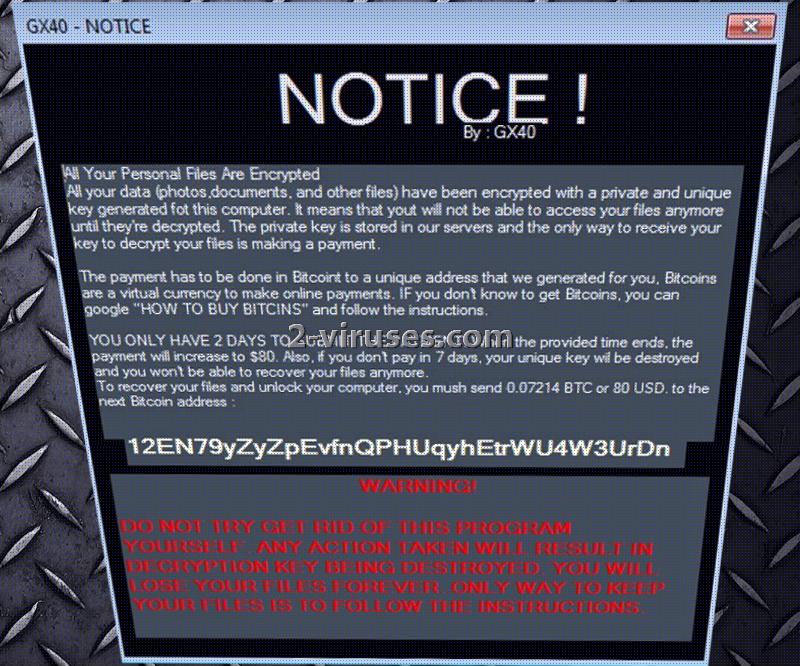

Le ransomware GX40 souhaite recevoir la rançon dans une monnaie virtuelle, populairement choisie par les développeurs ransomware. Les Bitcoins sont le système que presque tous ces type de malware intègrent dans leurs instructions, à moins qu’une forme différente d’argent soit choisis. Il semble que que les auteurs du virus GX40 génèrent des adresses Bitcoin uniques pour chaque victime. Chacune et chacun d’entre eux seront contraints de faire une transaction de Bitcoins sous 2 jours. Si le paiement n’est pas soumis pendant la période de temps de 48 heures, la rançon exigée sera augmentée. Si l’ignorance continue pendant 7 jours, les pirates ne montreront plus directement d’intérêt et vont efface le code de décryptage de façon permanente.

Les auteurs du ransomware GX40 précisent qu’ils attendent de recevoir environ 0,07214 BTC soit 83,36 dollars américains, selon les taux actuels. Les gens qui sont compromis par l’infection GX40 auront la chance de communiquer avec les pirates via l’adresse e-mail de [email protected]. En outre, toutes les victimes seront marquées par un identifiant spécifique qui est un code avec des chiffres et des lettres. Cet ID est censé être envoyé à l’adresse e-mail que nous avons déjà mentionnée.

12EN79yZyZpEvfnQPHUqyhEtrWU4W3UrDn est le porte-monnaie Bitcoin qui appartient aux pirates et pourrait être l’un des comptes de destination, prêt à être rempli avec l’argent des victimes. Il est possible que la charge utile de ce virus se cache sous un faux nom. Par exemple, il peut être trouvé sous un fichier Validator.exe. Cependant, il est également possible que l’infection révèle son nom en insérant GX40.exe. Le site Academyx40.com est lié en quelque sorte avec les pirates du crypto-virus GX40. Ceci a été découvert après l’analyse du lien dans la source. La page a été identifiée comme étant un groupe facebook exclusif.

Cryptage, décryptage et autres aspects relatifs au ransomware GX40

Les problèmes du ransomware GX40 n’ont pas encore été résolus. Pour l’instant, cette infection est en développement, ce qui signifie qu’il est pas fini et tout de suite pourrait commencer à contenir différentes fonctions après son amélioration. Il ajoute l’extension .encrypted qui est un choix plutôt fréquent. Les infections ransomware doivent être craintes et les victimes devraient se rendre compte que pour prendre soin de deux choses d’abord pour l’avenir serait plus sûr. Par exemple, vous pouvez stocker vos données dans des entrepôts de sauvegarde ou d’autres lieux alternatifs qui vous permettent d’accéder facilement à vos fichiers. Si vous perdez vos données sur des disques durs, vous serez en mesure de restaurer des fichiers de la sauvegarde.

Le ransomware GX40 ransomware et sa voie vers le succès

Les pirates informatiques de GX40 décideront de quelle manière devrait être distribué leur virus. Il est possible que cette variante soit distribuée via des sites vulnérables qu’elle parvient à influencer avec des scripts malveillants. Le contenu qui est capable de vous infecter avec ce ransomware pourrait être trouvé dans des mails malveillants qui sont envoyés à des comptes de messagerie au hasard. Si vous désirez avoir votre sécurité compromise, n’ouvrez pas les mails imprudemment ou ne téléchargez pas les pièces jointes qu’ils fournissent. Des liens vers des sites Web peuvent également être incorporés dans des lettres de courrier électronique et ils pourraient conduire à des domaines dommageables.

Spyhunter, Plumbytes et Hitman sont les outils qui nettoient efficacement votre système contre les logiciels malveillants et d’autres menaces pertinentes. Pour le décryptage possible, vous devez prendre en considération les options expliquées dans la partie suivante.

Comment supprimer Le ransomware GX40 en utilisant System Restore(Restauration du système)?

1. Redémarrer votre ordinateur en Mode sans échec avec Invite de commande

Pour Windows 7 / Vista/ XP

- Démarrer → Eteindre → Redémarrer → OK.

- Appuyer sur la touche F8 de façon répétée jusqu’à ce que la fenêtre Options de démarrage avancé apparaisse.

- Choisir Mode sans échec avec Invite de commande.

Pour Windows 8 / 10

- Appuyer sur Alimentation sur l’écran de démarrage de Windows. Puis appuyer et maintenir la touche Majuscule et cliquer sur Redémarrer.

- Choisir Dépanner → Options avancées → Paramètres de démarrage et cliquer sur Redémarrer.

- Lorsque cela charge, sélectionnez Activer Mode sans échec avec Invite de commande dans la liste des Paramètres de démarrage.

Restaurer les fichiers du système et les paramètres.

- Lorsque le mode Invite de commande charge, entrer la restauration de cd et appuyer sur Entrée.

- Puis entrer rstrui.exe et appuyez à nouveau sur Entrée.

- Cliquez sur “Suivant” dans la fenêtre qui est apparue.

- Sélectionner un des Point de restauration qui sont disponibles avant que ransomware GX40 ait infiltré votre système puis cliquer sur “Suivant”.

- Pour démarrer la Restauration du système, cliquer sur “Oui”.

2. Compléter la suppression de Virus GX40

Après la restauration du système, il est recommandé d’analyser votre ordinateur avec un programme anti logiciels malveillants, comme Spyhunter et de supprimer tous les fichiers malveillants en lien avec Crypto-virus GX40.

3. Restaurer les fichiers affectés par Le ransomware GX40 en utilisant les copies Shadow Volume

Si vous n’utilisez pas l’option Restauration du système sur votre système d’exploitation, il y a une chance pour utiliser des copies de snapshots de fenêtres. Ils stockent les copies de vos fichiers qui pointent le temps lorsque le snapshot de restauration du système a été créé. Habituellement, ransomware GX40 essaie de supprimer toutes les copies Shadow Volume, donc ces méthodes peuvent ne pas fonctionner sur tous les ordinateurs. Cependant, cela pourrait échouer.

Les copies Shadow Volume sont uniquement valables avec Windows XP Service Pack 2, Windows Vista, Windows 7, et Windows 8. Il y a deux moyens de retrouver vos fichiers via la copie Shadow Volume. Vous pouvez le faire en utilisant les précédentes versions de Windows ou via Shadow Explorer.

a) Précédentes versions Windows d’origineClic droit sur un fichier crypté et sélectionner Propriétés>onglet Versions précédentes. Maintenant, vous verrez toutes les copies disponibles dans ce fichier en particulier et le moment où il a été stocké dans la copie Shadow Volume. Choisir la version du fichier que vous voulez retrouver et cliquer sur Copie si vous voulez le sauvegarder dans un répertoire de votre choix, ou Restaurer si vous voulez remplacer, le fichier crypté existant. Si vous voulez voir le contenu du premier fichier, cliquer sur Ouvrir.

b) Shadow Explorer

C’est un programme qui peut être trouvé en ligne gratuitement. Vous pouvez télécharger soit une version complète soit portable de Shadow Explorer. Ouvrez le programme. Dans le coin supérieur gauche, sélectionnez le lecteur où le fichier que vous cherchez est un stocké. Vous verrez tous les dossiers sur ce lecteur. Pour récupérer un dossier entier, clic-droit dessus et sélectionnez "Exporter". Ensuite, choisissez où vous voulez qu'il soit stocké.

Remarque: Dans de nombreux cas, il est impossible de restaurer les bases de données affectées par les nouveaux logiciels escrocs. Par conséquent, nous recommandons une sauvegarde sur le Cloud en précaution. Nous recommandons de retirer Carbonite, BackBlaze, CrashPlan ou Mozy Home.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Le Ransomware Gx40 et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Le Ransomware Gx40 et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,