Le virus ransomware Bad Rabbit ne plaisante pas et une épidémie mondiale massive a été détectée le 24 Octobre 2017. La situation ressemble fortement aux crises d’infections WannaCry et NotPetya. Bad Rabbit n’est pas tout à fait une menace ransomware car il est considéré comme ayant des caractéristiques de la version nouvelle et améliorée de Petya. Comme vous le savez sans doute déjà, NotPetya a été identifié comme étant un codeur de disque ou une vipère en d’autres termes. Le malware Bad Rabbit arrive dans les systèmes d’exploitation en tant que fichier install_flash_player.exe. Il installe également infpub.dat, et le fichier rundll32.exe dans le disque C.

Les principaux symptômes du ransomware Bad Rabbit, les références à Game of Thrones et le cryptage AES de fichiers

Le ransomware a réussi à se glisser dans des ordinateurs appartenant aux utilisateurs d’Europe de l’Est. Ceci, encore une fois, comprend l’Ukraine, ainsi que des régions de la Russie, la Bulgarie, la Pologne, États-Unis, la Corée du Sud et la Turquie. Les organisations et les entreprises commerciales doivent se concentrer sur la cybersécurité en ce moment parce que l’attaque massive du virus Bad Rabbit pourrait commencer à se répandre encore plus intensément. le Ministère ukrainien de l’infrastructure, du métro et l’aéroport d’Odessa ont été victimes de cette infection. Certaines entreprises de Russie ont également fait état d’une situation très critique de leurs services en raison du logiciel malveillant Bad Rabbit (New ransomware attack hits Russia and spreads around globe).

Bad Rabbit menace non seulement d’agir en tant que codeur de disque, mais également le codage des fichiers sur les appareils des victimes. Il semble que l’algorithme AES est sélectionné pour ce processus codant le fichier. Pour le rendre plus complexe, la clé de déchiffrement générée est en outre codé avec un chiffrement RSA-2048 qui est une stratégie populaire pour les infections ransomware (Bad Rabbit Ransomware Strikes Russia and Ukraine).

Vous pourriez être surpris que l’infection n’ajoute pas une extension originale aux exécutables endommagés. Au lieu de cela, elle va ajouter une chaîne de marqueur de fichier « crypté » à la fin de chaque fichier endommagé. Un autre aspect très important de ce ransomware est qu’il sera en mesure d’obtenir la capacité de se connecter à un partage de réseau à distance. Cela signifie que l’infection peut être transmise d’un appareil à l’autre. A l’origine, l’épidémie devrait avoir eu lieu à partir d’un site russe argumentiru.com. Si vous vous souvenez, dans le cas de NotPetya, l’infection a été transmise à partir de serveurs M.E.Doc.

Le crypto-virus Bad Rabbit est censé avoir été généré par les fans obsédés du spectacle Game of Thrones. Au cours de l’information technique du ransomware, les chercheurs ont trouvé des références à la série télévisée populaire, par exemple, un trio de tâches planifiées sont nommés d’après les célèbres dragons Viserion, Rhaegal et Drogon.

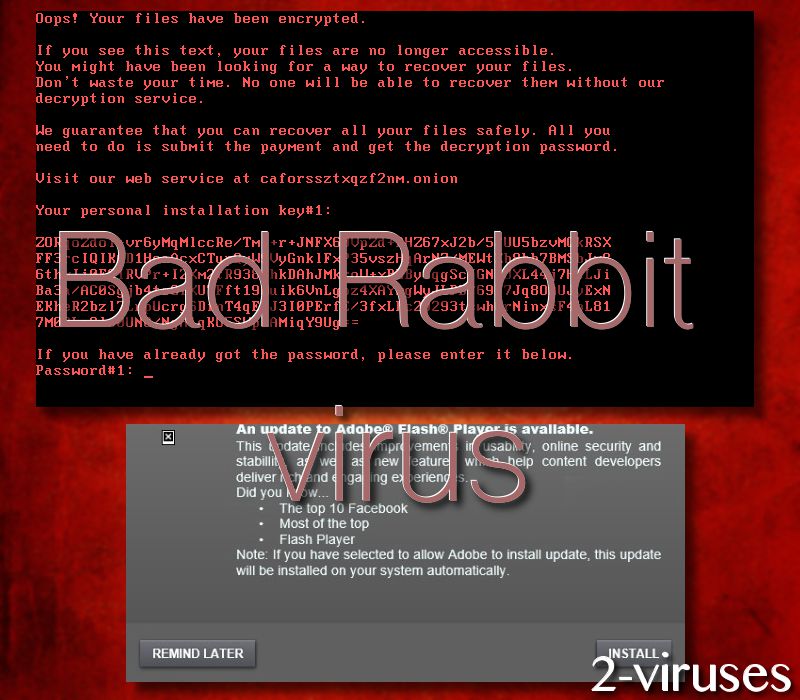

Le virus Bad Rabbit est livré par une méthode de téléchargement et, plus spécifiquement, de fausses mises à jour Adobe Flash Player. Certains domaines visités à travers le Web avaient été piratés pour que les cybercriminels soient en mesure d’injecter des JavaScripts malveillants dans leur corps HTML ou dans leur fichier .js (Bad Rabbit: Not-Petya is back with improved ransomware). Par conséquent, une fois que l’utilisateur visite un domaine compromis, il sera proposé d’installer une mise à jour Flash Player. Après que le visiteur accepte de mettre en place la mise à jour, un fichier de Ldnscontrol.com se révèle être en fait un Win32 / FileCoder.D.

Le codeur de disque Bad Rabbit vole aussi les données des victimes en essayant d’agir comme un spyware. Une fois mis en place tout ce qu’il faut, en même temps que les modifications Master Boot Record (MBR), les ordinateurs des victimes ne pourront pas se lancer pleinement. Les gens seront initiés à la même note qui était présente lors de l’attaque NotPetya. Cependant, on peut se demander si les mêmes personnes sont derrière le malware Bad Rabbit. Bien qu’ils portent des similitudes, il y a aussi de nombreuses différences, et seulement 13% des codes de NotPetya sont réutilisés.

Ce cauchemar Bad Rabbit nouvellement détecté exige également aux utilisateurs d’entrer dans un site web via TOR. le domaine Caforssztxqzf2nm.onion présentera un message texte, insistant sur le fait que les victimes entrent dans leur clé personnelle dans la case ci-dessous. Ensuite, si la clé est reconnue, les victimes sont introduites avec des explications plus détaillées sur la façon dont la rançon doit être envoyée. 0,05 BTC est indiqué pour être la rançon demandée, ce qui est environ 274.87 USD. Cependant, cette somme n’est pas la rançon finale: après 40 heures de refus des victimes à payer, les frais vont augmenter. Quoi qu’il en soit, nous vous encourageons à ne PAS payer!

Les techniques de distribution que le virus Bad Rabbit exploite

Nous avons déjà indiqué que l’infection se propage via des fausses mises à jour Adobe Flash Player. Elles sont présentées par des sites légitimes qui ont été compromis par JavaScripts malveillants. Si un domaine aléatoire vous encourage à installer une mise à jour, veuillez refuser cette proposition car vous pourriez être victime d’une telle infection effrayante comme le ransomware Bad Rabbit. En outre, il est possible que le virus commence à se propager d’un ordinateur à un autre.

Est-il possible de récupérer les fichiers que le crypto-malware Bad Rabbit a endommagés ?

Il est trop tôt pour parler d’outils de décryptage possibles pour les données numériques ruinées. Tout d’abord, les chercheurs doivent commencer une analyse approfondie et savoir si cela est possible ou non. Prenez nos conseils et sauvegardez tous vos fichiers que vous pourriez regretter de perdre. Si vous avez vos fichiers à plusieurs endroits, le ransomware ne devrait pas être un problème.

En ce qui concerne le retrait, les gens doivent faire attention. Même si rien n’est du serveur de l’attaquant plus direct, l’infection peut aller pour un autre tour de distribution. Rappelez-vous, pour vous garder en sécurité, vous devez avoir un anti-malware fiable installé dans votre système d’exploitation. Cela inclut des applications logicielles commeReimage.

Un vaccin a été trouvé!

Amit Serper a annoncé un vaccin pour ce virus cyber terroriste. Suivez ces étapes pour vous sécuriser du virus ransomware Bad Rabbit :

- Créer es fichiers infpub.dat et cscc.dat dans C: Windows.

- Ensuite, supprimez toutes les autorisations (héritage).

- Vous devriez être sécurisé de cette infection.

Mise à jour du 27 Octobre: Ce jour-là, des chercheurs de sécurité ont déterminé que l’infection Bad Rabbit a utilisé une version modifiée de la NSA exploit pour accélérer sa distribution. En raison des différences de l’exploit d’origine, les chercheurs de sécurité ne sont pas en mesure de la trouver dans un premier temps.

Comment supprimer Le virus Bad Rabbit en utilisant System Restore(Restauration du système)?

1. Redémarrer votre ordinateur en Mode sans échec avec Invite de commande

Pour Windows 7 / Vista/ XP

- Démarrer → Eteindre → Redémarrer → OK.

- Appuyer sur la touche F8 de façon répétée jusqu’à ce que la fenêtre Options de démarrage avancé apparaisse.

- Choisir Mode sans échec avec Invite de commande.

Pour Windows 8 / 10

- Appuyer sur Alimentation sur l’écran de démarrage de Windows. Puis appuyer et maintenir la touche Majuscule et cliquer sur Redémarrer.

- Choisir Dépanner → Options avancées → Paramètres de démarrage et cliquer sur Redémarrer.

- Lorsque cela charge, sélectionnez Activer Mode sans échec avec Invite de commande dans la liste des Paramètres de démarrage.

Restaurer les fichiers du système et les paramètres.

- Lorsque le mode Invite de commande charge, entrer la restauration de cd et appuyer sur Entrée.

- Puis entrer rstrui.exe et appuyez à nouveau sur Entrée.

- Cliquez sur “Suivant” dans la fenêtre qui est apparue.

- Sélectionner un des Point de restauration qui sont disponibles avant que virus Bad Rabbit ait infiltré votre système puis cliquer sur “Suivant”.

- Pour démarrer la Restauration du système, cliquer sur “Oui”.

2. Compléter la suppression de Le virus Bad Rabbit

Après la restauration du système, il est recommandé d’analyser votre ordinateur avec un programme anti logiciels malveillants, comme Spyhunter et de supprimer tous les fichiers malveillants en lien avec virus Bad Rabbit.

3. Restaurer les fichiers affectés par Le virus Bad Rabbit en utilisant les copies Shadow Volume

Si vous n’utilisez pas l’option Restauration du système sur votre système d’exploitation, il y a une chance pour utiliser des copies de snapshots de fenêtres. Ils stockent les copies de vos fichiers qui pointent le temps lorsque le snapshot de restauration du système a été créé. Habituellement, virus Bad Rabbit essaie de supprimer toutes les copies Shadow Volume, donc ces méthodes peuvent ne pas fonctionner sur tous les ordinateurs. Cependant, cela pourrait échouer.

Les copies Shadow Volume sont uniquement valables avec Windows XP Service Pack 2, Windows Vista, Windows 7, et Windows 8. Il y a deux moyens de retrouver vos fichiers via la copie Shadow Volume. Vous pouvez le faire en utilisant les précédentes versions de Windows ou via Shadow Explorer.

a) Précédentes versions Windows d’origineClic droit sur un fichier crypté et sélectionner Propriétés>onglet Versions précédentes. Maintenant, vous verrez toutes les copies disponibles dans ce fichier en particulier et le moment où il a été stocké dans la copie Shadow Volume. Choisir la version du fichier que vous voulez retrouver et cliquer sur Copie si vous voulez le sauvegarder dans un répertoire de votre choix, ou Restaurer si vous voulez remplacer, le fichier crypté existant. Si vous voulez voir le contenu du premier fichier, cliquer sur Ouvrir.

b) Shadow Explorer

C’est un programme qui peut être trouvé en ligne gratuitement. Vous pouvez télécharger soit une version complète soit portable de Shadow Explorer. Ouvrez le programme. Dans le coin supérieur gauche, sélectionnez le lecteur où le fichier que vous cherchez est un stocké. Vous verrez tous les dossiers sur ce lecteur. Pour récupérer un dossier entier, clic-droit dessus et sélectionnez "Exporter". Ensuite, choisissez où vous voulez qu'il soit stocké.

Remarque: Dans de nombreux cas, il est impossible de restaurer les bases de données affectées par les nouveaux logiciels escrocs. Par conséquent, nous recommandons une sauvegarde sur le Cloud en précaution. Nous recommandons de retirer Carbonite, BackBlaze, CrashPlan ou Mozy Home.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Le Virus Bad Rabbit et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Le Virus Bad Rabbit et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,