Le ransomware Parisher est une variante du cryptomalware Mobef . Il est apparu à l’été 2016 et a déjà infecté près de 20.000 ordinateurs dans le monde. Les codeurs de cette nouvelle version de Mobef ciblent les entreprises, qui sont des réseaux informatiques, parmi les utilisateurs réguliers – ordinateurs personnels. Aucun de ceux-ci ne peut se sentir en sécurité. Le virus Parisher de ransomware utilise l’algorithme de chiffrement asymétrique sans fin pour chiffrer certains fichiers (ce sera précisé plus loin dans le texte). Il laisse à la victime une note de rançon avec plusieurs e-mails et demande en rançon un montant incroyable en bitcoins, qui est d’environ 3.000 USD.

Les spécificités de Parisher Ransomware

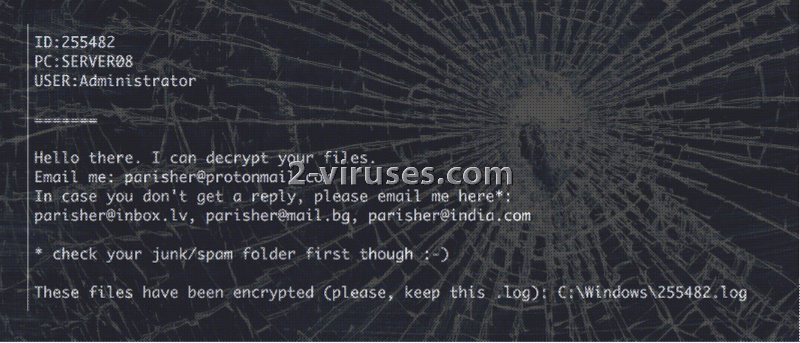

Le cryptomalware Parisher crypte toutes les archives, .doc, .xls, fichiers .pdf avec le chiffrement AES (Advanced Encryption Standard) en combinaison avec RSA (Ron Rivest, Adi Shamir et Leonard Adleman). Cette combinaison de clés est communément connue sous le nom de chiffrement asymétrique. Les images, ayant l’extension .jpg ne sont pas verrouillées par cette menace de cryptage de fichiers. Le virus Parisher n’ajoute pas toutes les extensions de noms de fichiers supplémentaires pour les fichiers cryptés contrairement à la majorité des crypteurs. Lorsque les fichiers de données, ayant les extensions mentionnées précédemment sont cryptées, le fichier ENCRYPT1ON.KEY123, contenant la clé de chiffrement publique, est créé, et la note de rançon, nommée 1NFORMAT1ONFOR.YOU, est déposée dans les dossiers corrompus en fichier texte:

ID:7459374

PC:DC01

USER:administrator

=======

Hello there. I can decrypt your files.

Email me: [email protected]

In case you don’t get a reply, please email me here*:

[email protected], [email protected], [email protected]

* check your junk/spam folder first though ?

These files have been encrypted (please, keep this .log): C:Windows7459374.log

L’abondance des e-mails de contact est observable dans la note: [email protected] (le principal), [email protected], [email protected] et [email protected] – tous sont fournis pour communiquer avec les criminels. 5 BTC, ce qui fait environ 3,231.13 USD au moment précis, est l’argent que les cyber-escrocs derrière le crypto-malware Parisher sont prêts à arracher à leurs victimes. Bien que cette somme d’argent ne soit pas indiquée dans le message de rançon, ce montant paiement de la rançon a été demandé par ces pirates. Nous ne disposons d’aucune information sur les paiements effectués par les utilisateurs concernés, ni des transferts de la clé privée. Dans tous les cas, il est un conseiller général de ne pas traiter avec les codeurs de ransomware.

Voici comment le bureau du PC ressemble après l’attaque du crypto malware Parisher :

Que faire avec les fichiers verrouillés après l’attaque du Ransomware Parisher?

L’encodeur Parisher n’est pas encore déchiffrable. Il est encore en cours d’analyse. Quoi qu’il en soit, copier les fichiers infectés pour bénéficier du décrypteur, lorsqu’il sera disponible. Pour le moment, utiliser les copies sauvegardées des données endommagées,contrôler le système de restauration. Utiliser des outils de récupération de données. Vous pouvez choisir parmi une variété de logiciels professionnels tels que Recuva, produits par Kaspersky, etc.

Pourquoi l’élimination de Parisher Ransomware est encore plus importante que la récupération de données ?

Les virus Ransomware peuvent procéder à crypter les données. Ils peuvent chiffrer tous les conteneurs de fichiers spécifiques sur votre appareil et même les nouveaux fichiers que vous enregistrez sur votre ordinateur lors de chaque redémarrage, si le programme malveillant reste sur le système de l’ordinateur. Ainsi, vous devez l’enlever avant d’utiliser votre sauvegarde ou de télécharger des applications de récupération de données. Utilisez des logiciels professionnels tels que Spyhunter ou [ rev name = Hitman] pour supprimer le logiciel malveillant Parisher. Redémarrez votre PC en mode sans échec avec réseau et exécutez l’un des programmes de suppression des logiciels malveillants recommandés. Les instructions de suppression manuelle ont été développés pour les utilisateurs avancés. Elles peuvent être trouvées à la suite de l’article.

Comment Parisher Ransomware se propage et comment éviter de futures attaques de ransomwares ?

Le malware de cryptage Parisher est distribué via le logiciel d’accès à distance, à savoir, RDP (Remote Desktop Protocol) et l’outil de contrôle à distance TeamViewer . Ceci est simple à mettre en œuvre, si le système de l’ordinateur est vulnérable. Les utilisateurs ne doivent pas reporter les mises à jour logicielles. Les mises à jour doivent être examinées avant la mise à niveau du système, car elles peuvent aussi apporter des logiciels malveillants sur l’appareil. Avoir un utilitaire de sécurité digne de confiance tel que Spyhunter, par exemple, est également très important. Ces outils professionnels ont une fonction de sécurité intégrée en temps réel , qui bloque les codes malveillants et ne leur permettent pas de s’ infiltrer dans le système de l’ordinateur.

Comment supprimer Parisher Ransomware en utilisant System Restore(Restauration du système)?

1. Redémarrer votre ordinateur en Mode sans échec avec Invite de commande

Pour Windows 7 / Vista/ XP

- Démarrer → Eteindre → Redémarrer → OK.

- Appuyer sur la touche F8 de façon répétée jusqu’à ce que la fenêtre Options de démarrage avancé apparaisse.

- Choisir Mode sans échec avec Invite de commande.

Pour Windows 8 / 10

- Appuyer sur Alimentation sur l’écran de démarrage de Windows. Puis appuyer et maintenir la touche Majuscule et cliquer sur Redémarrer.

- Choisir Dépanner → Options avancées → Paramètres de démarrage et cliquer sur Redémarrer.

- Lorsque cela charge, sélectionnez Activer Mode sans échec avec Invite de commande dans la liste des Paramètres de démarrage.

Restaurer les fichiers du système et les paramètres.

- Lorsque le mode Invite de commande charge, entrer la restauration de cd et appuyer sur Entrée.

- Puis entrer rstrui.exe et appuyez à nouveau sur Entrée.

- Cliquez sur “Suivant” dans la fenêtre qui est apparue.

- Sélectionner un des Point de restauration qui sont disponibles avant que Parisher Ransomware ait infiltré votre système puis cliquer sur “Suivant”.

- Pour démarrer la Restauration du système, cliquer sur “Oui”.

2. Compléter la suppression de Parisher Ransomware

Après la restauration du système, il est recommandé d’analyser votre ordinateur avec un programme anti logiciels malveillants, comme Spyhunter et de supprimer tous les fichiers malveillants en lien avec Parisher Ransomware.

3. Restaurer les fichiers affectés par Parisher Ransomware en utilisant les copies Shadow Volume

Si vous n’utilisez pas l’option Restauration du système sur votre système d’exploitation, il y a une chance pour utiliser des copies de snapshots de fenêtres. Ils stockent les copies de vos fichiers qui pointent le temps lorsque le snapshot de restauration du système a été créé. Habituellement, Parisher Ransomware essaie de supprimer toutes les copies Shadow Volume, donc ces méthodes peuvent ne pas fonctionner sur tous les ordinateurs. Cependant, cela pourrait échouer.

Les copies Shadow Volume sont uniquement valables avec Windows XP Service Pack 2, Windows Vista, Windows 7, et Windows 8. Il y a deux moyens de retrouver vos fichiers via la copie Shadow Volume. Vous pouvez le faire en utilisant les précédentes versions de Windows ou via Shadow Explorer.

a) Précédentes versions Windows d’origineClic droit sur un fichier crypté et sélectionner Propriétés>onglet Versions précédentes. Maintenant, vous verrez toutes les copies disponibles dans ce fichier en particulier et le moment où il a été stocké dans la copie Shadow Volume. Choisir la version du fichier que vous voulez retrouver et cliquer sur Copie si vous voulez le sauvegarder dans un répertoire de votre choix, ou Restaurer si vous voulez remplacer, le fichier crypté existant. Si vous voulez voir le contenu du premier fichier, cliquer sur Ouvrir.

b) Shadow Explorer

C’est un programme qui peut être trouvé en ligne gratuitement. Vous pouvez télécharger soit une version complète soit portable de Shadow Explorer. Ouvrez le programme. Dans le coin supérieur gauche, sélectionnez le lecteur où le fichier que vous cherchez est un stocké. Vous verrez tous les dossiers sur ce lecteur. Pour récupérer un dossier entier, clic-droit dessus et sélectionnez "Exporter". Ensuite, choisissez où vous voulez qu'il soit stocké.

Remarque: Dans de nombreux cas, il est impossible de restaurer les bases de données affectées par les nouveaux logiciels escrocs. Par conséquent, nous recommandons une sauvegarde sur le Cloud en précaution. Nous recommandons de retirer Carbonite, BackBlaze, CrashPlan ou Mozy Home.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Parisher Ransomware et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Parisher Ransomware et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,