Le virus de ransomware qkG est un crypto-malware nouveau et unique. Il est activé quand les gens téléchargent le fichier Word malveillant et cliquent sur le bouton « Activer la modification ». Cela fait référence à la stratégie de macros se cachant dans les fichiers .doc en apparence inoffensifs. Si vous n’êtes pas familier avec les virus macro, ils peuvent être expliqués comme des parasites informatiques qui sont inclus dans les documents et fichiers. Fréquemment, Word, PDF ou des feuilles de calcul sont utilisés pour transporter des macros malveillantes. Dès qu’une personne se permet de les éditer, ces macros VBA sont exécutées. Cependant, de nouvelles études ont montré que les logiciels malveillants pourraient être exécutés même lorsque les macros sont désactivées.

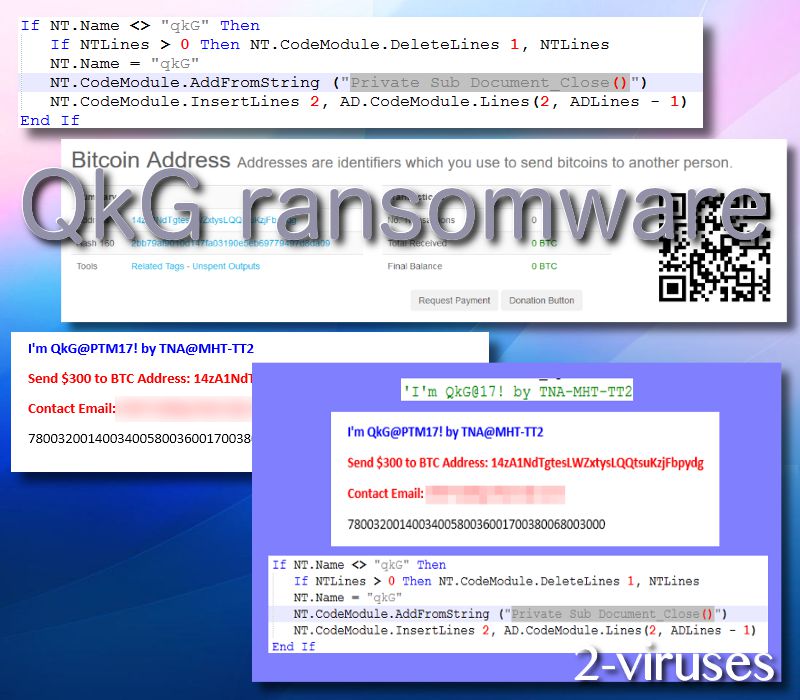

Ce malware qkG est entièrement basé sur le script macro. Habituellement, les macros ne sont appliquées que pour le processus d’activation de la distribution. C’est la technique classique que les auteurs de ransomware choisissent, mais le crypto-virus qkG casse cette norme et fonctionne entièrement avec la macro VBA appelée qkG. Cependant, le ransomware est encore en cours d’élaboration, avec de nouvelles fonctionnalités ajoutées sur une base régulière. Les chercheurs ont détecté différents échantillons de ce logiciel malveillant. Bien que l’on suppose que les macros sont dangereuses pour les systèmes d’exploitation Windows, nous avons expliqué que même Mac OS pourrait souffrir de leurs effets.

Le virus qkG expliqué : macros cachées , cryptage de fichiers Word files, duplication autonome et de nombreux autres détails

Une stratégie très intéressante (et inquiétante) est exploitée par le ransomware QKG . Cela change du modèle normal et insère le virus (macro malveillant) en elle. Par conséquent, chaque fois que le système infecté lance un programme Word, le modèle modifié exécutera les codes de ransomware et chiffrera les fichiers qui sont ouverts à ce moment là (QkG Filecoder: Self-Replicating, Document-Encrypting Ransomware ). Étonnamment, si une personne envoie un document infecté à d’autres personnes, les ordinateurs des destinataires deviendront infectés par le ransomware si le document est ouvert et l’édition est activée. C’est un truc assez habile pour que les gens transmettent ce virus à une autre personne.

Il y a des caractéristiques plus curieuses avec l’encodeur de fichiers QKG. Tout d’abord, l’un de ses échantillons a uniquement des données chiffrées à un jour précis de la semaine et à un moment précis. En plus de cela, si ce ransomware devait être distribué au stade où il est actuellement, les pirates ne seraient pas capables de décrypter des fichiers. Les premières versions du crypto-virus QKG étaient incomplètes. Pourquoi ? Eh bien, ils ne disposent même pas des adresses de portefeuille Bitcoin pour que les victimes envoient les rançons.

Quand on vient au chiffrement, il semble que le virus code les données après que les fichiers soient fermés. Pour l’encodage, les auteurs du ransomware ont sélectionnés d’utiliser le chiffrement XOR. Les chercheurs en sécurité supposent que ce ransomware pourrait être originaire du Vietnam car l’une des charges utiles a été “Tuyen bo chung Viet Nam – Hoa Ky – Infected.doc” (File scan ). Un autre échantillon a été livré par 5 Rules for Snort.doc (VirusTotal scan ).

À l’heure actuelle, si les gens sont infectés par le virus QKG, ils seraient en mesure de décrypter des fichiers avec un code “I’m QkG@PTM17! by TNA@MHT-TT2” (MS Office Built-In Feature Could be Exploited to Create Self-Replicating Malware ). Les données numériques encodées ne devrait pas figurer avec des extensions spécifiques, mais leur nom de fichier peut changer.

Conseils utiles pour lutter contre les crypto-virus comme qkG

Nous devons expliquer certaines méthodes permettant d’éviter les logiciels malveillants décryptage. Tout d’abord, ne pas télécharger les fichiers .doc suspects. Si vous recevez un tel fichier à partir d’une source inconnue, considérez le immédiatement comme dangereux. Si vous lancez et activez l’édition, vous permettez au ransomware d’aller l’intérieur de votre appareil, tout comme dans le cas d’une infection QKG.

Alors que la variante dont nous avons discuté dans cet article ne compromet pas les utilisateurs réels encore, il est développé rapidement. Cela ne devrait être trop long jusqu’à ce que l’échantillon final atteigne les victimes et que leurs données finissent par être encryptées. Dans ce cas, les chercheurs en sécurité vont essayer d’aider les victimes à récupérer leurs données.

Vous pouvez devenir insensible aux virus ransomware en utilisant des stockages de sauvegarde. Il suffit de télécharger des informations précieuses dans ces services publics. Par conséquent, vous ne serez pas à vous soucier des virus tels que le chiffrement des données par le ransomware qkG.

Pour vous protéger contre les logiciels malveillants, nous pensons que vous devez avoir un programme anti-malware. Reimage est un outil de réparation qui est facile à utiliser, efficace et rapide. Il vous aidera à exécuter des analyses régulières et de trouver la vérité sur la santé de votre système d’exploitation.

L’outil est disponible pour Windows, Mac et même les systèmes d’exploitation Android. Reimage va restaurer et réparer les fichiers Windows endommagés, et trouver des sources d’activités malveillantes. Si votre ordinateur est souvent compromis par des virus, nous garantissons que la situation sera résolue une fois que vous obtenez Reimage.

Comment supprimer Le ransomware qkG en utilisant System Restore(Restauration du système)?

1. Redémarrer votre ordinateur en Mode sans échec avec Invite de commande

Pour Windows 7 / Vista/ XP

- Démarrer → Eteindre → Redémarrer → OK.

- Appuyer sur la touche F8 de façon répétée jusqu’à ce que la fenêtre Options de démarrage avancé apparaisse.

- Choisir Mode sans échec avec Invite de commande.

Pour Windows 8 / 10

- Appuyer sur Alimentation sur l’écran de démarrage de Windows. Puis appuyer et maintenir la touche Majuscule et cliquer sur Redémarrer.

- Choisir Dépanner → Options avancées → Paramètres de démarrage et cliquer sur Redémarrer.

- Lorsque cela charge, sélectionnez Activer Mode sans échec avec Invite de commande dans la liste des Paramètres de démarrage.

Restaurer les fichiers du système et les paramètres.

- Lorsque le mode Invite de commande charge, entrer la restauration de cd et appuyer sur Entrée.

- Puis entrer rstrui.exe et appuyez à nouveau sur Entrée.

- Cliquez sur “Suivant” dans la fenêtre qui est apparue.

- Sélectionner un des Point de restauration qui sont disponibles avant que Le ransomware qkG ait infiltré votre système puis cliquer sur “Suivant”.

- Pour démarrer la Restauration du système, cliquer sur “Oui”.

2. Compléter la suppression de Le ransomware qkG

Après la restauration du système, il est recommandé d’analyser votre ordinateur avec un programme anti logiciels malveillants, comme Spyhunter et de supprimer tous les fichiers malveillants en lien avec Le ransomware qkG.

3. Restaurer les fichiers affectés par Le ransomware qkG en utilisant les copies Shadow Volume

Si vous n’utilisez pas l’option Restauration du système sur votre système d’exploitation, il y a une chance pour utiliser des copies de snapshots de fenêtres. Ils stockent les copies de vos fichiers qui pointent le temps lorsque le snapshot de restauration du système a été créé. Habituellement, Le ransomware qkG essaie de supprimer toutes les copies Shadow Volume, donc ces méthodes peuvent ne pas fonctionner sur tous les ordinateurs. Cependant, cela pourrait échouer.

Les copies Shadow Volume sont uniquement valables avec Windows XP Service Pack 2, Windows Vista, Windows 7, et Windows 8. Il y a deux moyens de retrouver vos fichiers via la copie Shadow Volume. Vous pouvez le faire en utilisant les précédentes versions de Windows ou via Shadow Explorer.

a) Précédentes versions Windows d’origineClic droit sur un fichier crypté et sélectionner Propriétés>onglet Versions précédentes. Maintenant, vous verrez toutes les copies disponibles dans ce fichier en particulier et le moment où il a été stocké dans la copie Shadow Volume. Choisir la version du fichier que vous voulez retrouver et cliquer sur Copie si vous voulez le sauvegarder dans un répertoire de votre choix, ou Restaurer si vous voulez remplacer, le fichier crypté existant. Si vous voulez voir le contenu du premier fichier, cliquer sur Ouvrir.

b) Shadow Explorer

C’est un programme qui peut être trouvé en ligne gratuitement. Vous pouvez télécharger soit une version complète soit portable de Shadow Explorer. Ouvrez le programme. Dans le coin supérieur gauche, sélectionnez le lecteur où le fichier que vous cherchez est un stocké. Vous verrez tous les dossiers sur ce lecteur. Pour récupérer un dossier entier, clic-droit dessus et sélectionnez "Exporter". Ensuite, choisissez où vous voulez qu'il soit stocké.

Remarque: Dans de nombreux cas, il est impossible de restaurer les bases de données affectées par les nouveaux logiciels escrocs. Par conséquent, nous recommandons une sauvegarde sur le Cloud en précaution. Nous recommandons de retirer Carbonite, BackBlaze, CrashPlan ou Mozy Home.

Outils de suppression Malware automatique

(Win)

Note: le procès Spyhunter de détection permet de parasite comme Le Ransomware Qkg et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Note: le procès Combo Cleaner de détection permet de parasite comme Le Ransomware Qkg et contribue à son retrait pour libre. Essai limité disponible, Terms of use, Privacy Policy, Uninstall Instructions,